Gravierende Sicherheitslücke in macOS High Sierra entdeckt (Aktualisierung: macOS-Update veröffentlicht)

Gestern ist eine der grössten Sicherheitslücken in Apples jüngerer Geschichte bekannt geworden. Mac-Computer, die mit dem im September veröffentlichten macOS 10.13 «High Sierra» ausgerüstet sind, haben standardmässig einen aktiven Root-Benutzer ohne Passwort. Dies jedoch nur, wenn man das Root-Passwort nicht selbst manuell geändert hat.

Publireportage für CHF 420.– Werbung auf macprime

Wer physischen Zugang auf einen bereits entsperrten Mac hat, kann von einer «Privilege Escalation» gebrauch machen, indem man sich als «root» (ohne Passwort) identifiziert.

Apple arbeitet an Fix

Apple hat die Sicherheitslücke bereits bestätigt und arbeitet an einem Software-Update für macOS High Sierra.

Root, der allmächtige Benutzer

Der «root»-Benutzer ist der mächtigste Nutzer eines macOS-Computers. Der Root hat Zugriff auf alle Einstellungen und alle Dateien eines Mac-Systems. Seinen Ursprung hat der «root» in UNIX, dem Basis-System von macOS.

Der Root-Benutzer muss in OS X bzw. macOS normalerweise zuerst mit dem Setzen eines Passwortes durch ein Administrator-Konto aktiviert werden. In High Sierra scheint es hier eine Lücke zu geben – der Root ist standardmässig ohne Passwortschutz aktiviert. Auch ein Setzen des Passwortes bei deaktiviertem Root-Benutzer hilft gegen die Lücke nichts.

Zwei Varianten um sich als Root anzumelden

Die Lücke kann in zwei Varianten ausgenutzt werden. Bei der einen kann man sich vom Anmelde-Bildschirm von macOS aus als «root» anmelden. Dazu muss jedoch vorrangig von einem Administrator in den System-Einstellungen unter «Benutzer & Gruppen» bei den «Anmeldeoptionen» die «Automatische Anmeldung» deaktiviert sein und die Anzeige des Anmeldefensters auf «Name und Passwort» geändert werden oder der Gastzugang aktiviert werden. Sind die Einstellungen vorgenommen, kann man sich auf dem Anmelde-Bildschirm via «Andere …» als «root» ohne Passwort anmelden.

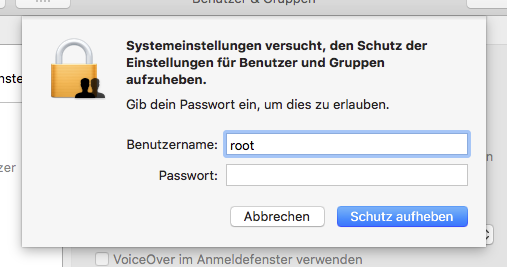

Sich ebenfalls als Root anmelden kann man, indem man in den System-Einstellungen bei einem geschützten Bereich – z.B. erneut bei «Benutzer & Gruppen» unten links auf das Schloss klickt. Im erscheinenden Dialogfenster kann der vorausgefüllte Benutzernamen durch «root» ersetzt werden und das Kennwortfeld leergelassen werden. Klickt man darauffolgend auf die Schaltfläche «Schutz aufheben», hat man sich ohne Passwort erfolgreich als Root-Benutzer authentifiziert und kann an allen Benutzerkonten Änderungen vornehmen.

Beide Varianten funktionieren wie erwähnt nur, wenn vorrangig nicht bereits ein Passwort für den Root-Benutzer definiert wurde und man für die Einstellungen physischen Zugang auf einen bereits entsperrten Mac hat.

Einfache Lösung

Bis Apple das versprochene macOS-Update mit der Behebung des Fehlers veröffentlicht hat, kann die Sicherheitslücke relativ einfach von Hand behoben werden.

In den System-Einstellungen unter «Benutzer & Gruppen» kann via «Anmeldeoptionen» und dort – nach Aufheben des Schutzes via Schloss unten links – die Schaltfläche «Verbinden …» das «Verzeichnisdienste»-Dienstprogramm geöffnet werden.

Das Dienstprogramm kann alternativ auch direkt via Finder unter /System/Library/CoreServices/Applications/ gestartet werden.

Im Verzeichnisdienste-Programm kann nun (nach Aufheben des Schutzes via Schloss unten links) über das Menü der Menüpunkt und danach ausgewählt werden. Alternativ kann hier der Root-Benutzer auch deaktiviert werden ().

Falls dieser Vorgang das Problem nicht behebt, kann das root-Passwort auch über das Terminal neu gesetzt werden. Dazu das Terminal-Programm öffnen (zu finden unten /Applications/Utilities/) und den Befehl …

sudo su

… und danach das eigene Passwort für die Authentifizierung eingeben. Nun ist man als root in der Bash unterwegs. Mit der Eingabe des Befehles …

passwd

… kann nun ein neues root-Passwort gesetzt werden. Nach dem erfolgreichen Setzen eines neuen root-Passwortes wird mittels …

exit

… die Root-Bash wieder beendet und das Terminal-Programm kann wieder beendet werden.

Update 17:40 Uhr

Apple reagiert schnell: Das vom Unternehmen am heutigen Abend veröffentlichte «Security Update 2017-001» soll die gravierende Root-Sicherheitslücke im Mac-System beheben.

Ab CHF 5.– im Monat

👉🏼 Wir benötigen deine Unterstützung! Unterstütze macprime mit einem freiwilligen Gönner-Abo und mache die Zukunft unseres unabhängigen Apple-Mediums aus der Schweiz mit möglich.